Muallif:

Lewis Jackson

Yaratilish Sanasi:

9 Mayl 2021

Yangilanish Sanasi:

23 Iyun 2024

Tarkib

Ma'lumotlar bazasi xakerlardan xavfsiz ekanligiga ishonch hosil qilishning eng yaxshi usuli bu xakerlar kabi fikr yuritishdir. Agar siz xaker bo'lgan bo'lsangiz, qanday ma'lumotlarni qidirgan bo'lar edingiz? Ushbu ma'lumotni olish uchun nima qilasiz? Turli xil ma'lumotlar bazalarini buzish uchun turli xil usullar mavjud, ammo aksariyat xakerlar yuqori darajadagi parollarni buzishga yoki ma'lumotlar bazalariga hujumlarni boshlashga harakat qilishadi. Agar siz SQL buyruqlarini yaxshi bilsangiz va dasturlashning asosiy tillarini tushunsangiz, ma'lumotlar bazasini buzishga urinib ko'rishingiz mumkin.

Qadamlar

3-usulning 1-usuli: SQL in'ektsiyasi bilan

Ma'lumotlar bazasining zaif tomonlarini aniqlang. Ushbu usulni qo'llashdan oldin ma'lumotlar bazasi buyruqlarini yaxshi boshqarishingiz kerak. Birinchidan, ma'lumotlar bazasi veb-interfeysiga kirish ekranini brauzerda oching va yozing ’ foydalanuvchi nomi maydonida (apostrof). "Kirish" tugmasini bosing. Agar "SQL Exception: kotirovka qilingan satr to'g'ri tugatilmagan" yoki "yaroqsiz belgi" xatosi paydo bo'lsa, ma'lumotlar bazasini buzish oson. SQL in'ektsiyasi texnikasi.

Ustunlar sonini toping. Ma'lumotlar bazasiga kirish sahifasiga qayting (yoki "id =" yoki "catid =" bilan tugaydigan boshqa har qanday URL) va brauzer manzil satrini bosing. URL-dan keyin bo'sh joyni bosing va yozing1 ga buyurtma qiling va keyin tugmasini bosing ↵ Kiriting. 2 ga ko'taring va tugmasini bosing ↵ Kiriting. Xato yuz bermaguncha oshirishda davom eting. Haqiqiy ustun raqami - bu tizim xato haqida xabar bergan raqamdan oldin kiritilgan raqam.

O'zgaruvchini qabul qilish uchun ustunni toping. URL manzil satrining oxirida uni o'zgartiringcatid = 1 yaxshiid = 1 bo'ladikatid = -1 yokiid = -1.Bo'sh joyni bosing va yozingbirlashma 1,2,3,4,5,6 ni tanlang (agar 6 ta ustun bo'lsa). Siz ustunlarni umumiy soniga qadar va vergul bilan ajratilgan tartibda raqamlarni o'sish tartibida kiritishingiz kerak. Matbuot ↵ Kiriting, har bir ustunning soni o'zgaruvchini qabul qiladi.

SQL operatorini ustunga kiriting. Masalan, agar siz joriy foydalanuvchini bilishni va tarkibni 2-ustunga kiritmoqchi bo'lsangiz, URL manzilidagi id = 1 qismdan keyin hammasini o'chirib tashlang va bo'sh joyni bosing. Keyin kiritingunion tanlang 1, concat (user ()), 3,4,5,6- va tugmasini bosing ↵ Kiriting, joriy ma'lumotlar bazasining foydalanuvchi nomi ekranda ko'rsatiladi. Sizga kerakli ma'lumotlarni olish uchun SQL buyrug'ini tanlang, masalan, foydalanuvchi nomlari va parollarning parchalanishi. reklama

Uchinchi usuldan 2: Ma'lumotlar bazasining yuqori darajadagi parolini buzish

Standart parol bilan rivojlangan foydalanuvchi sifatida kirishga harakat qiling. Ba'zi ma'lumotlar bazalarida sukut bo'yicha asosiy parol (admin - admin) mavjud emas, shuning uchun siz parol maydonini bo'sh qoldirishingiz mumkin. Boshqalarida ma'lumotlar bazasi haqidagi texnik yordam forumlarida osongina topiladigan standart parollar mavjud.

Ommabop parollarni sinab ko'ring. Agar administrator hisob qaydnomasini parol bilan himoya qilsa (juda keng tarqalgan), siz foydalanuvchi nomi / parol birikmalarining umumiy iboralarini sinab ko'rishingiz mumkin. Ba'zi xakerlar auditorlik vositalaridan foydalanishda buzilgan parollar ro'yxatini e'lon qilishadi. Foydalanuvchi nomi va parol birikmalarini sinab ko'ring.

- Https://github.com/danielmiessler/SecLists/tree/master/Passwords sahifasi xakerlar to'playdigan parollar ro'yxati bilan mashhur.

- Parolni qo'lda taxmin qilish vaqt talab qilishi mumkin, ammo murakkab usullarni qo'llashdan oldin uni sinab ko'rishingiz mumkin, chunki bu hech qanday xarajat qilmaydi.

Parolni tekshirish vositasidan foydalaning. Siz minglab so'zlar va belgilar / alfasayısal kombinatsiyalarni parol buzilguncha qo'pol kuch hujumlari bilan sinab ko'rish uchun turli xil vositalardan foydalanishingiz mumkin.

- DBPwAudit (Oracle, MySQL, MS-SQL va DB2 uchun) va Access Passview (MS Access uchun) ko'pgina ma'lumotlar bazalarida ishlashi mumkin bo'lgan parolni tekshiruvchi mashhur vositalar. Bundan tashqari, ma'lum bir ma'lumotlar bazalariga xos bo'lgan yangi parollarni tekshirish vositalarini qidirishingiz mumkin. Masalan, agar siz Oracle ma'lumotlar bazasini buzayotgan bo'lsangiz, unda kalit so'zni qidiring

parolni tekshirish vositasi oracle db. - Ma'lumotlar bazasini joylashtiruvchi serverda sizning hisob qaydnomangiz bo'lsa, ma'lumotlar bazasi parol faylini parolini ochish uchun Jon Ripper kabi xash vositasini ishlatishingiz mumkin. Xash faylining joylashuvi ma'lumotlar bazasida har xil bo'ladi.

- Vositalarni faqat o'zingiz ishonadigan saytlardan yuklab oling. Uni ishlatishdan oldin siz tanlagan vositada onlayn tadqiqot o'tkazing.

- DBPwAudit (Oracle, MySQL, MS-SQL va DB2 uchun) va Access Passview (MS Access uchun) ko'pgina ma'lumotlar bazalarida ishlashi mumkin bo'lgan parolni tekshiruvchi mashhur vositalar. Bundan tashqari, ma'lum bir ma'lumotlar bazalariga xos bo'lgan yangi parollarni tekshirish vositalarini qidirishingiz mumkin. Masalan, agar siz Oracle ma'lumotlar bazasini buzayotgan bo'lsangiz, unda kalit so'zni qidiring

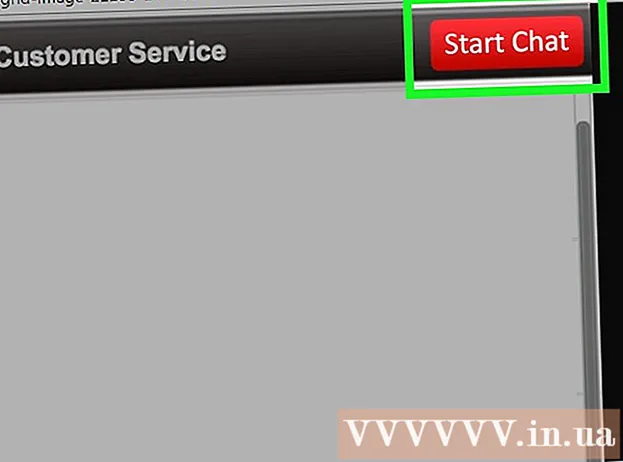

3-dan 3-usul: Ma'lumotlar bazasiga hujum.

Qatl qilish uchun ekspluatatsiyani toping. Sectools.org - bu o'n yildan ortiq vaqt davomida ishlaydigan xavfsizlik vositalarining (shu jumladan ekspluatatsiya) umumiy katalogi. Ularning vositasi juda obro'li va butun dunyo bo'ylab ko'plab tizim ma'murlari tomonidan tarmoq xavfsizligini tekshirish uchun foydalaniladi. Ma'lumotlar bazasining xavfsizlik zaifligiga hujum qilishda yordam beradigan vosita yoki matnli faylni "ekspluatatsiya" katalogini (yoki boshqa ishonchli saytni) ko'rib chiqing.

- Yana bir ekspluatatsiya sahifasi - www.exploit-db.com. Hack qilmoqchi bo'lgan ma'lumotlar bazasini qidirish uchun yuqoridagi veb-saytga o'ting va Izlash havolasini bosing (masalan, "oracle"). Taqdim etilgan maydonga Captcha kodini kiriting va qidiring.

- Muammo yuzaga kelganda, barcha ekspluatatsiya qilishni boshqarish uchun sinchkovlik bilan o'rganishingiz kerak.

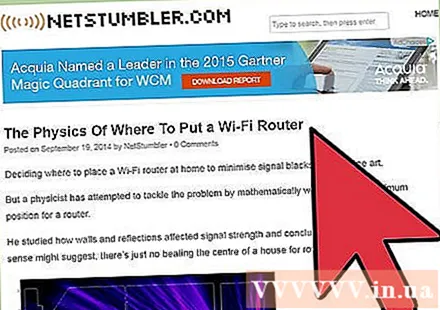

Kirish uchun zaif tarmoqlarni qidirib toping. Wardriving - bu avtomobilni haydash (hatto velosipedda yurish yoki piyoda yurish) hudud atrofida harakatlanish va xavfsiz bo'lmagan tarmoqlarni topish uchun tarmoq skaneridan foydalanish (masalan, NetStumbler / Kismet). Asosan, bu xatti-harakatlar qonunni buzmaydi. Ammo Internetga o'zingiz kirish va noqonuniy ishlarni qilish mumkin.

Faqatgina kirish huquqiga ega bo'lgan tarmoqdagi ma'lumotlar bazasiga hujum qilish uchun ekspluatatsiyadan foydalaning. Agar siz bo'lmasligi kerak bo'lgan ishni qilishni rejalashtirmoqchi bo'lsangiz, uy tarmog'idan foydalanish yaxshi fikr emas. Xavfsiz Wi-Fi-ni toping va unga kiring, so'ng siz o'rgangan va tanlagan ekspluatatsiya bilan ma'lumotlar bazasiga hujum qiling. reklama

Maslahat

- Nozik ma'lumotlar xavfsizlik devori orqasida himoyalangan bo'lishi kerak.

- Ma'lumotlar bazasiga hujum qilish uchun ruxsatsiz kirishlar sizning uy tarmog'ingizdan foydalana olmasligi uchun Wi-Fi-ni parol bilan shifrlang.

- Siz xakerni topishingiz va maslahat so'rashingiz mumkin. Ba'zida eng yaxshi narsalar Internetda yo'q.

Ogohlantirish

- Siz Vetnamdagi ma'lumotlar bazasini buzish qonunlari va oqibatlarini tushunishingiz kerak.

- Hech qachon shaxsiy tarmoqdan biron bir kompyuterga kirish huquqini olmang.

- Boshqa shaxsning ma'lumotlar bazasiga kirish huquqi noqonuniy hisoblanadi.